Китай делает ставку на чипы RISC-V с открытым исходным кодом... Китай делает ставку на чипы RISC-V с открытым исходным кодом на фоне соперничества с США в сфере технологий Китай все активнее инвестирует в технологии чипов с открытым исходным кодом, стремясь уменьшить свою зависимость от западных

В атаках с подменой сим-карт виноваты компании, использующие SMS для... В атаках с подменой сим-карт виноваты компании, использующие SMS для входа в учетные записи Разработчик и IT-блогер Спенсер Дейли считает «ужасной» идею использования SMS для сброса пароля и входа в учетную запись. Этим грешат Apple,

ФСТЭК опубликовала ГОСТы по разработке безопасного ПО Утверждены национальные стандарты:... ФСТЭК опубликовала ГОСТы по разработке безопасного ПО Утверждены национальные стандарты: — ГОСТ Р 71206-2024 «Защита информации. Разработка безопасного программного обеспечения. Безопасный компилятор языков С/С++. Общие требования». (https://fstec.ru/tk-362/deyatelnost/prikazy-ob-utverzhdenii-natsionalnykh-standartov/prikaz-rosstandarta-ot-18-yanvarya-2024-g-n-24-st) — ГОСТ Р 71207-2024 «Защита информации. Разработка безопасного

Йеменские хуситы угрожают обрезать подводный оптоволоконный кабель в Красном море... Йеменские хуситы угрожают обрезать подводный оптоволоконный кабель в Красном море Телекоммуникационные компании Йемена опасаются, что повстанцы-хуситы планируют саботаж на сети подводных кабелей в Красном море, имеющей ключевой значение для функционирования западного интернета и передачи финансовых

Приглашаем на обновленный бесплатный онлайн-курс по администрированию KOMRAD Enterprise SIEM Приглашаем на обновленный бесплатный онлайн-курс по администрированию KOMRAD Enterprise SIEM! В течение 2 недель, каждый вторник и четверг в 11.00 (МСК), начиная с 13-го февраля, учебный центр «Эшелон» проводит бесплатные вебинары по администрированию KOMRAD Enterprise

Хакеры взломали производственные серверы AnyDesk Компания AnyDesk подтвердила, что недавно... Хакеры взломали производственные серверы AnyDesk Компания AnyDesk подтвердила, что недавно подверглась кибератаке, в результате чего злоумышленники получили доступ к производственным системам компании. Изданию BleepingComputer стало известно, что во время инцидента были украдены исходный код и

Интерпол накрыл банду, связанную с программами-вымогателями: 31 человек арестован, выявлено... Интерпол накрыл банду, связанную с программами-вымогателями: 31 человек арестован, выявлено 1300 подозрительных IP-адресов Интерпол отчитался об операции «Синергия», которая проходила с сентября по ноябрь 2023 года. Был задержан 31 киберпреступник, кроме того выявлено еще 70

Небольшим компаниям, как правило, нужно решение быстрое в реализации и легко вписывающееся в рамки ограниченного бюджета.

В штате Вашего предприятия нет отдельной службы информационной безопасности?

Тогда Вам подойдут готовые и эффективные решения от АО “Эшелон Технологии”.

Идея создать альтернативу западному экзамену родилась после того, как США внесли Учебный центр «Эшелон» в санкционный список, а некоторые западные СМИ посчитали курс «Этичный хакинг для начинающих» курсами подготовки злонамеренных хакеров. Невероятно, но факт: на странице поиска подсанкционных компаний (SDN List) по запросу «training center» (учебный центр) обнаруживаются только две организации во всем мире: Учебный центр «Эшелон» и учебный центр из Кувейта, связанный по данным американских спецслужб, с Аль Каидой (запрещенная в России террористическая организация).

До внесения в санкционный список преподаватели учебного центра, имеющие сертификаты CISSP, регулярно проводили курсы по подготовке к сдаче американского экзамена, а теперь накопленный опыт решили посвятить развитию российской сертификации специалистов по кибербезопасности. При этом учебный центр «Эшелон» открыт к сотрудничеству, и будет рад любому игроку отечественного рынка ИБ, который захочет присоединиться к нашей инициативе.

Экзамен предназначен для проверки знаний специалистов в следующих 8 доменах:

Сертификация ССК подойдет кандидатам, работающим на позициях консультантов, аналитиков, аудиторов, архитекторов, менеджеров или директоров по информационной безопасности, а также ИТ-директоров. Кандидаты на получение CCК должны иметь не менее пяти лет совокупного оплачиваемого профессионального опыта работы в области безопасности с полной занятостью. Если у кандидата есть высшее образование (бакалавр/магистр) в области информационной безопасности, то оно засчитывается за один год опыта работы.

Заполните форму ниже, чтобы отправить заявку на пилот

Доступные отчеты

Расширенный функционал

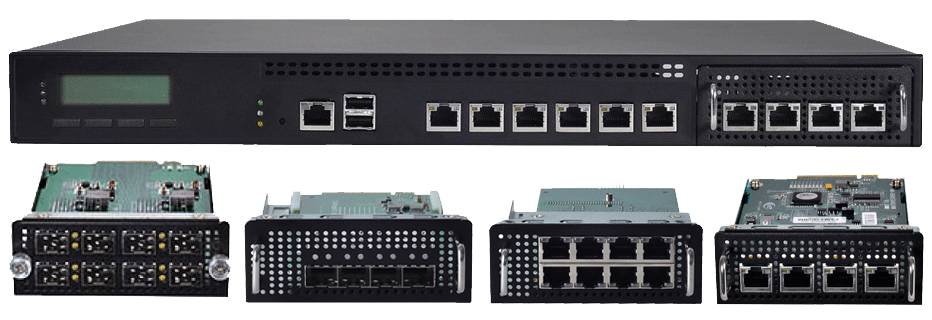

• форм-фактор: 1U для монтажа в 19” стойку;

• производительность межсетевого экрана: до 5 Гбит/с;

• производительность системы обнаружения вторжений: до 3 Гбит/с;

• производительность маршрутизатора: до 5 Гбит/с;

• процессор: Intel® Core™ i3;

• оперативная память: не менее 8 GB;

• жесткий диск: не менее 500 GB;

• напряжение питания: 220 В;

• сетевые интерфейсы: 6 x GbE Ethernet 100/1000 RJ45 (+1 модуль расширения);

• модуль расширения – 4 x GbE RJ45/ 8 x GbE RJ45/ 8 x GbE SFP/ 2 x 10GbE SFP+ (модули расширения в стандартный комплект поставки не входят, заказываются отдельно);

• порты USB: 2 x USB 3.0;

• видеовыход: 1 x VGA;

• консольный порт: 1 x RJ45;

• габариты (ВхШхГ): 44 х 438 х 292 мм.

• аппаратная платформа*;

• упаковка (индивидуальная картонная коробка);

• формуляр на ПАК;

• диск с дистрибутивом;

• диск с документацией;

• кабель питания;

• консольный кабель;

• сертификат на техническую поддержку;

• гарантийный талон.

*если предусмотрено аппаратной конструкцией, могут быть добавлены модули расширения.

Мы предоставляем возможность подобрать платформу под требования заказчика.

Более детальную информацию можно получить, связавшись с департаментом продаж по телефону +7 (495) 223-23-92 или по электронной почте sales@npo-echelon.ru.

Защита информационной инфраструктуры государственных учреждений и органов власти Решения «Эшелон» позволяют не только отразить сложные и целевые атаки, но и обрабатывать данные, составляющие государственную тайну.

Возможности комплекса решений:

экосистема, позволяющая видеть и контролировать все происходящее в корпоративной сети;

высокопроизводительный сбор событий информационной безопасности в инфраструктуре предприятия;

оперативное выявление таргетированных атак, инцидентов и реагирование на них до наступления серьезных последствий;

просмотр и анализ информации о действиях пользователей в корпоративной сети;

применение KOMRAD Enterprise SIEM позволяет эффективно выполнять требования регуляторов к защите персональных данных, обеспечивать безопасность критической информационной инфраструктуры;

межсетевое экранирование и обнаружение вторжений;

обеспечение безопасной работы с данными, составляющими государственную тайну в соответствии с нормативными требованиями регуляторов;

Перед крупным бизнесом стоят более масштабные задачи по защите своей информационной инфраструктуры. Прежде всего, это необходимость выстроить единую систему управления безопасности, а также анализ защищенности информационных активов компании и поиски возможных утечек.

Возможности комплекса решений:

Компания «Эшелон» предлагает расширенные средства для комплексного обеспечения безопасности корпоративной инфраструктуры любого уровня сложности.

Небольшим компаниям, как правило, нужно решение быстрое в реализации и легко вписывающееся в рамки ограниченного бюджета.

В штате Вашего предприятия нет отдельной службы информационной безопасности?

Тогда Вам подойдут готовые и эффективные решения от АО “Эшелон Технологии”.