Анализатор исходных текстов программ «АК-ВС 3» — современное и функциональное средство выявления уязвимостей и недекларированных возможностей в программном обеспечении.

Анализатор исходных текстов программ «АК-ВС 3» предназначен для автоматизации процесса испытаний программных средств защиты информации, в том числе проведения статического и динамического анализов исходных кодов программ и построения основных отчетов согласно требованиям руководящего документа «Защита от несанкционированного доступа к информации. Часть 1 Программное обеспечение средств защиты информации. Классификация по уровню контроля отсутствия недекларированных возможностей» (Гостехкомиссии России, 1999 год) до первого уровня контроля включительно и «Методики выявления уязвимостей и недекларированных возможностей в программном обеспечении» (ФСТЭК России, 2020 год). Указанное позволяет выполнить полный цикл проведения сертификационных испытаний (для испытательных лабораторий) и автоматизировать ключевые процессы при разработке безопасного программного обеспечения (для компаний-разработчиков программных систем).

Анализ и построение отчетов в соответствии с руководящим документом Гостехкомиссии России по отсутствию недекларированных возможностей (до 1 уровня контроля включительно)

Проведение сигнатурно-эвристического анализа кода с целью выявления программных закладок и критических уязвимостей ПО

Проведение анализа в соответствии

с РД НДВ или методикой ВУ НДВ

Одновременный анализ нескольких проектов и одновременная работа нескольких экспертов

■ Таблицы информационных объектов (ИО);

■ Таблицы функциональных объектов (ФО);

■ Список невызываемых ФО;

■ Список неопределенных ФО;

■ Таблица связей ФО по управлению;

■ Маршруты выполнения ФО;

■ Таблица связей ФО по информации;

■ Критические маршруты выполнения ФО;

■ Блок-схемы ФО;

■ Список предполагаемых дефектов;

■ Отчёт по базовым блокам (ББ);

■ Отчёт по выявленным вставкам кода.

■ Отработавшие ФО (процедуры и функции);

■ Отработавшие связи между ФО (процедурами и функциями);

■ Отработавшие ФО (ветви);

■ Отработавшие связи между ФО (процедурами, функциями и ветвями);

■ Отработавшие ББ;

■ Отработавшие связи между ББ.

Анализатор исходных текстов программ «АК-ВС 3» включен в единый реестр российских программ для электронных вычислительных машин и баз данных (реестр российского ПО). Запись в реестре №14300 от 26.07.2022 произведена на основании поручения Министерства цифрового развития, связи и массовых коммуникаций Российской Федерации от 26.07.2022 по протоколу заседания экспертного совета от 18.07.2022 №991пр.

Отправляя заявку на данном сайте, вы даете свое согласие на обработку данных, в соответствии с Политикой обработки персональных данных АО “НПО “Эшелон”

Небольшим компаниям, как правило, нужно решение быстрое в реализации и легко вписывающееся в рамки ограниченного бюджета.

В штате Вашего предприятия нет отдельной службы информационной безопасности?

Тогда Вам подойдут готовые и эффективные решения от АО “Эшелон Технологии”.

Идея создать альтернативу западному экзамену родилась после того, как США внесли Учебный центр «Эшелон» в санкционный список, а некоторые западные СМИ посчитали курс «Этичный хакинг для начинающих» курсами подготовки злонамеренных хакеров. Невероятно, но факт: на странице поиска подсанкционных компаний (SDN List) по запросу «training center» (учебный центр) обнаруживаются только две организации во всем мире: Учебный центр «Эшелон» и учебный центр из Кувейта, связанный по данным американских спецслужб, с Аль Каидой (запрещенная в России террористическая организация).

До внесения в санкционный список преподаватели учебного центра, имеющие сертификаты CISSP, регулярно проводили курсы по подготовке к сдаче американского экзамена, а теперь накопленный опыт решили посвятить развитию российской сертификации специалистов по кибербезопасности. При этом учебный центр «Эшелон» открыт к сотрудничеству, и будет рад любому игроку отечественного рынка ИБ, который захочет присоединиться к нашей инициативе.

Экзамен предназначен для проверки знаний специалистов в следующих 8 доменах:

Сертификация ССК подойдет кандидатам, работающим на позициях консультантов, аналитиков, аудиторов, архитекторов, менеджеров или директоров по информационной безопасности, а также ИТ-директоров. Кандидаты на получение CCК должны иметь не менее пяти лет совокупного оплачиваемого профессионального опыта работы в области безопасности с полной занятостью. Если у кандидата есть высшее образование (бакалавр/магистр) в области информационной безопасности, то оно засчитывается за один год опыта работы.

Доступные отчеты

Расширенный функционал

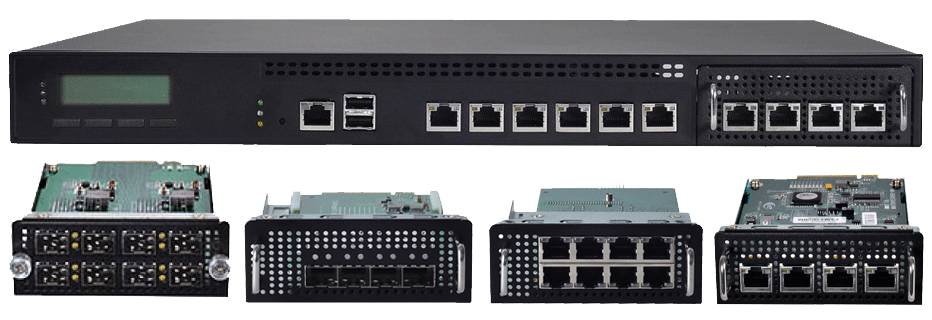

• форм-фактор: 1U для монтажа в 19” стойку;

• производительность межсетевого экрана: до 5 Гбит/с;

• производительность системы обнаружения вторжений: до 3 Гбит/с;

• производительность маршрутизатора: до 5 Гбит/с;

• процессор: Intel® Core™ i3;

• оперативная память: не менее 8 GB;

• жесткий диск: не менее 500 GB;

• напряжение питания: 220 В;

• сетевые интерфейсы: 6 x GbE Ethernet 100/1000 RJ45 (+1 модуль расширения);

• модуль расширения – 4 x GbE RJ45/ 8 x GbE RJ45/ 8 x GbE SFP/ 2 x 10GbE SFP+ (модули расширения в стандартный комплект поставки не входят, заказываются отдельно);

• порты USB: 2 x USB 3.0;

• видеовыход: 1 x VGA;

• консольный порт: 1 x RJ45;

• габариты (ВхШхГ): 44 х 438 х 292 мм.

• аппаратная платформа*;

• упаковка (индивидуальная картонная коробка);

• формуляр на ПАК;

• диск с дистрибутивом;

• диск с документацией;

• кабель питания;

• консольный кабель;

• сертификат на техническую поддержку;

• гарантийный талон.

*если предусмотрено аппаратной конструкцией, могут быть добавлены модули расширения.

Мы предоставляем возможность подобрать платформу под требования заказчика.

Более детальную информацию можно получить, связавшись с департаментом продаж по телефону +7 (495) 223-23-92 или по электронной почте sales@npo-echelon.ru.

Защита информационной инфраструктуры государственных учреждений и органов власти Решения «Эшелон» позволяют не только отразить сложные и целевые атаки, но и обрабатывать данные, составляющие государственную тайну.

Возможности комплекса решений:

экосистема, позволяющая видеть и контролировать все происходящее в корпоративной сети;

высокопроизводительный сбор событий информационной безопасности в инфраструктуре предприятия;

оперативное выявление таргетированных атак, инцидентов и реагирование на них до наступления серьезных последствий;

просмотр и анализ информации о действиях пользователей в корпоративной сети;

применение KOMRAD Enterprise SIEM позволяет эффективно выполнять требования регуляторов к защите персональных данных, обеспечивать безопасность критической информационной инфраструктуры;

межсетевое экранирование и обнаружение вторжений;

обеспечение безопасной работы с данными, составляющими государственную тайну в соответствии с нормативными требованиями регуляторов;

Перед крупным бизнесом стоят более масштабные задачи по защите своей информационной инфраструктуры. Прежде всего, это необходимость выстроить единую систему управления безопасности, а также анализ защищенности информационных активов компании и поиски возможных утечек.

Возможности комплекса решений:

Компания «Эшелон» предлагает расширенные средства для комплексного обеспечения безопасности корпоративной инфраструктуры любого уровня сложности.

Небольшим компаниям, как правило, нужно решение быстрое в реализации и легко вписывающееся в рамки ограниченного бюджета.

В штате Вашего предприятия нет отдельной службы информационной безопасности?

Тогда Вам подойдут готовые и эффективные решения от АО “Эшелон Технологии”.