Президент группы компаний «Эшелон», профессор МГТУ им. Н.Э. Баумана Алексей Марков стал ведущим программы «Разрушители мифов кибербезопасности» на телеканале «Про-Бизнес».

Гостем эфира от 3 октября стал гуру отечественной информационной безопасности Алексей Лукацкий.

Темой выпуска стал миф, что стандартными механизмами, такими, как пароли и антивирусы, можно защитить безопасность компании. Поэтому беседа в первую очередь коснулась стандартных механизмов защиты.

Гость эфира заявил, что не очень верит в антивирусы. «Классический антивирус, который появился в 80-х годах и лет 30 абсолютно не менялся, построен на тупиковой в наше время парадигме, что эффективность антивируса определяется количеством сигнатур вредоносных программ, которые он обнаруживает, – объясняет Алексей Лукацкий. – Если на заре существования этой проблемы вирусов было не так много, их число измерялось тысячами, десятками, сотнями тысяч, то сейчас этих вредоносных программ гораздо больше. По нашему опыту, многие вредоносные программы уникальны для каждой жертвы, поэтому антивирус их просто не умеет детектировать. Пока вредоносная программа не попала в руки антивирусных аналитиков, то антивирус не способен это детектировать».

Если для домашних пользователей альтернатив антивирусу фактически нет, в то время как

для бизнеса и государственных организаций существуют решения создания замкнутой программной среды, либо решения класса EDR (Endpoint Detection and Response), которые анализируют поведение приложений, процессов и пользователей на том или ином узле. Алексей Лукацкий считает EDR наиболее перспективным решением для борьбы с вредоносным кодом.

Что же касается паролей, то, по мнению эксперта, с ростом числа устройств интернета вещей без них не обойтись. Если на смартфонах можно использовать аппаратный токен, аутентификацию по биометрии, музыкальный или графический пароль, то, например, в банкоматах альтернатив пин-коду нет.

Как заметил ведущий Алексей Марков, по интернету гуляют таблицы со временем подбора пароля, в зависимости от его сложности. Эксперты сошлись на том, что вычислительные возможности злоумышленников по подбору паролей растут и необходимо повышать требования к длине паролей, а также не забывать настраивать многофакторную аутентификацию там, где это возможно.

«Если еще несколько лет назад это было 8 символов, потом 10, 12, то в этом году уже 15 считается более или менее безопасной историей, – комментирует Алексей Лукацкий. – Я не исключаю, что по мере увеличения вычислительных мощностей, тех же квантовых компьютеров, требования существенно возрастут и 17-20 символов станет некой нормой. У меня лично пароль в 22 символа, и то периодически возникает паранойя, что этого не хватает».

В передаче была затронута проблема таргетированных атак, которые продолжаются годами, и организации не могут их обнаружить. Например, недавно такие случаи произошли в госструктуре в Японии и даже в компании Microsoft, вкладывающей миллиарды в собственную информационную безопасность.

Алексей Лукацкий считает, что времена, когда сети строились по принципу одна точка выхода в интернет, и организациям было достаточно защитить свой периметр, прошли. Личные мобильные устройства, флешки, взаимодействие с контрагентами привели к размыванию периметра защиты. Атаки становятся более разветвленными, а средства защиты – более сложными.

«Полагаться на какую-то одну точку контроля сегодня невозможно, – рассуждает Алексей Лукацкий. – Необходимо внедрять перекрестные механизмы защиты: и Next Generation Firewalls на периметре, и средства анализа сетевой активности внутри сети, и EDR на конечные устройства, и SIEM, которая коррелирует события от разных источников, и, возможно, решения класса мониторинга поведенческой аналитики (UEBA) для контроля отклонения пользовательского поведения от некоего эталона и так далее».

Что же касается требований российских регуляторов, например, приказов ФСТЭК России о механизмах защиты, то, по мнению гостя эфира, они эффективно подстраиваются под современные реалии: «Да, сегодня требования регуляторов позволяют построить очень эффективную систему защиты, потому что там предусмотрены и решения класса мониторинга сетевых аномалий (NTA), и решения класса EDR для анализа поведения на узлах, и решение класса SIEM и так далее, все новомодные хайповые технологии».

Но дальше возникает вопрос в том, что в компаниях может не быть специалистов, которые способны реализовать новомодные меры защиты информации. Как отметил Алексей Марков, когда речь заходит о Next Generation Firewall или Next generation SOC, заказчики зачастую признаются, что отключают дополнительные функции.

По мнению Алексея Лукацкого, прежде, чем гнаться за хайпом и специализированными инструментами, необходимо научиться использовать базовый функционал имеющейся инфраструктуры. Например, механизмы защиты можно настроить на тех же ОС Windows, Astra Linux, MacOS.

«У меня есть сетевое оборудование – надо провести сегментацию, это уже будет очень мощный инструмент защиты. У меня есть база данных – надо настроить маскирование тех данных, которые хранятся в базе, и включить регистрацию событий. У меня есть парольная защита – надо хотя бы поставить минимальную длину пароля и включить МФА. Эти механизмы бесплатны. Если базовые механизмы цифровой гигиены настроены, можно подступаться к решениям более замороченным – Next Generation Firewall, NTA, EDR, SIEM и строить уже круглосуточно работающие центры мониторинга», – говорит Алексей Лукацкий.

В ходе передаче было упомянуто влияние генеративного искусственного интеллекта (ИИ) на ландшафт угроз. Алексей Лукацкий заметил, что в первую очередь технология начала применяться мошенниками, а уже потом за этими технологиями будут оснащаться средства защиты. Уже сейчас наблюдается рост числа фишинговых атак с использованием ИИ-инструментов, которые продаются в даркнете и позволяют автоматизировать создание фишинговых сообщений и веб-страниц, точно попадающих в целевую аудиторию и позволяющих проводить фокусные атаки.

По прогнозам гостя передачи, примерно через два года активизируются дипфейковые атаки, в том числе на Единую биометрическую систему.

Главной же проблемой отечественных вендоров во внедрении ИИ в их средства защиты становится тот факт, что не каждый имеет достаточно большой объем данных для обучения ИИ. Лишь немногие компании в России обладают полигонами, на которых собираются необходимые датасеты.

В завершении передачи ведущий задал гостю вопрос, стоит или не стоит идти на переговоры с операторами программ-вымогателей.

Здесь Алексей Лукацкий дал три главных совета. Во-первых, если нет требования выкупа и хакеры не присылают ключ, демонстрирующий возможность расшифрования файлов, то никаких переговоров вести не следует. Во-вторых, организации обязательно должны выполнять резервное копирование своих данных. В-третьих, решение об уплате выкупа должен принимать бизнес, а не безопасник. Только топ-менеджмент способен в полной мере оценить финансовые и юридические последствия обоих сценариев.

Полная версия передачи «Разоблачение мифов кибербезопасности» доступна на сайте телеканала «Про-Бизнес»: https://www.probusinesstv.ru/programs/599/33745/ .

Небольшим компаниям, как правило, нужно решение быстрое в реализации и легко вписывающееся в рамки ограниченного бюджета.

В штате Вашего предприятия нет отдельной службы информационной безопасности?

Тогда Вам подойдут готовые и эффективные решения от АО “Эшелон Технологии”.

Идея создать альтернативу западному экзамену родилась после того, как США внесли Учебный центр «Эшелон» в санкционный список, а некоторые западные СМИ посчитали курс «Этичный хакинг для начинающих» курсами подготовки злонамеренных хакеров. Невероятно, но факт: на странице поиска подсанкционных компаний (SDN List) по запросу «training center» (учебный центр) обнаруживаются только две организации во всем мире: Учебный центр «Эшелон» и учебный центр из Кувейта, связанный по данным американских спецслужб, с Аль Каидой (запрещенная в России террористическая организация).

До внесения в санкционный список преподаватели учебного центра, имеющие сертификаты CISSP, регулярно проводили курсы по подготовке к сдаче американского экзамена, а теперь накопленный опыт решили посвятить развитию российской сертификации специалистов по кибербезопасности. При этом учебный центр «Эшелон» открыт к сотрудничеству, и будет рад любому игроку отечественного рынка ИБ, который захочет присоединиться к нашей инициативе.

Экзамен предназначен для проверки знаний специалистов в следующих 8 доменах:

Сертификация ССК подойдет кандидатам, работающим на позициях консультантов, аналитиков, аудиторов, архитекторов, менеджеров или директоров по информационной безопасности, а также ИТ-директоров. Кандидаты на получение CCК должны иметь не менее пяти лет совокупного оплачиваемого профессионального опыта работы в области безопасности с полной занятостью. Если у кандидата есть высшее образование (бакалавр/магистр) в области информационной безопасности, то оно засчитывается за один год опыта работы.

Доступные отчеты

Расширенный функционал

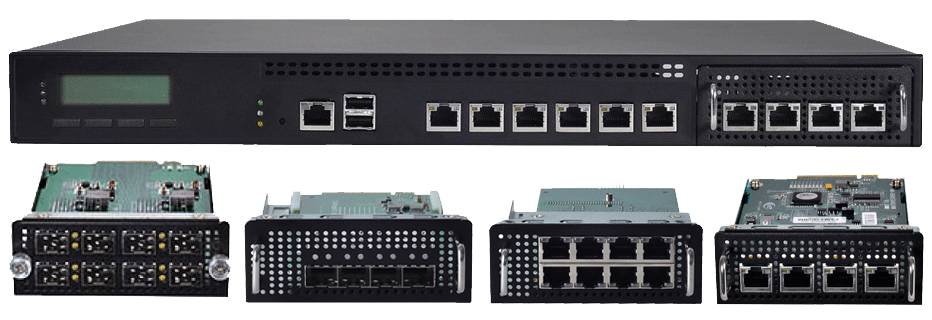

• форм-фактор: 1U для монтажа в 19” стойку;

• производительность межсетевого экрана: до 5 Гбит/с;

• производительность системы обнаружения вторжений: до 3 Гбит/с;

• производительность маршрутизатора: до 5 Гбит/с;

• процессор: Intel® Core™ i3;

• оперативная память: не менее 8 GB;

• жесткий диск: не менее 500 GB;

• напряжение питания: 220 В;

• сетевые интерфейсы: 6 x GbE Ethernet 100/1000 RJ45 (+1 модуль расширения);

• модуль расширения – 4 x GbE RJ45/ 8 x GbE RJ45/ 8 x GbE SFP/ 2 x 10GbE SFP+ (модули расширения в стандартный комплект поставки не входят, заказываются отдельно);

• порты USB: 2 x USB 3.0;

• видеовыход: 1 x VGA;

• консольный порт: 1 x RJ45;

• габариты (ВхШхГ): 44 х 438 х 292 мм.

• аппаратная платформа*;

• упаковка (индивидуальная картонная коробка);

• формуляр на ПАК;

• диск с дистрибутивом;

• диск с документацией;

• кабель питания;

• консольный кабель;

• сертификат на техническую поддержку;

• гарантийный талон.

*если предусмотрено аппаратной конструкцией, могут быть добавлены модули расширения.

Мы предоставляем возможность подобрать платформу под требования заказчика.

Более детальную информацию можно получить, связавшись с департаментом продаж по телефону +7 (495) 223-23-92 или по электронной почте sales@npo-echelon.ru.

Защита информационной инфраструктуры государственных учреждений и органов власти Решения «Эшелон» позволяют не только отразить сложные и целевые атаки, но и обрабатывать данные, составляющие государственную тайну.

Возможности комплекса решений:

экосистема, позволяющая видеть и контролировать все происходящее в корпоративной сети;

высокопроизводительный сбор событий информационной безопасности в инфраструктуре предприятия;

оперативное выявление таргетированных атак, инцидентов и реагирование на них до наступления серьезных последствий;

просмотр и анализ информации о действиях пользователей в корпоративной сети;

применение KOMRAD Enterprise SIEM позволяет эффективно выполнять требования регуляторов к защите персональных данных, обеспечивать безопасность критической информационной инфраструктуры;

межсетевое экранирование и обнаружение вторжений;

обеспечение безопасной работы с данными, составляющими государственную тайну в соответствии с нормативными требованиями регуляторов;

Перед крупным бизнесом стоят более масштабные задачи по защите своей информационной инфраструктуры. Прежде всего, это необходимость выстроить единую систему управления безопасности, а также анализ защищенности информационных активов компании и поиски возможных утечек.

Возможности комплекса решений:

Компания «Эшелон» предлагает расширенные средства для комплексного обеспечения безопасности корпоративной инфраструктуры любого уровня сложности.

Небольшим компаниям, как правило, нужно решение быстрое в реализации и легко вписывающееся в рамки ограниченного бюджета.

В штате Вашего предприятия нет отдельной службы информационной безопасности?

Тогда Вам подойдут готовые и эффективные решения от АО “Эшелон Технологии”.